Автоматизована оцінка та скоринг ризиків

Побудуйте динамічний, ризик-орієнтований підхід до запобігання шахрайству та забезпечення комплаєнсу. Точно оцінюйте ризик клієнта в реальному часі, зменшуйте кількість хибних спрацювань і застосовуйте додаткові перевірки лише тоді, коли це справді необхідно.

Як це працює

Налаштуйте правила. Оцініть ризик клієнта та транзакцій. Запускайте наступні кроки.

Крок 1

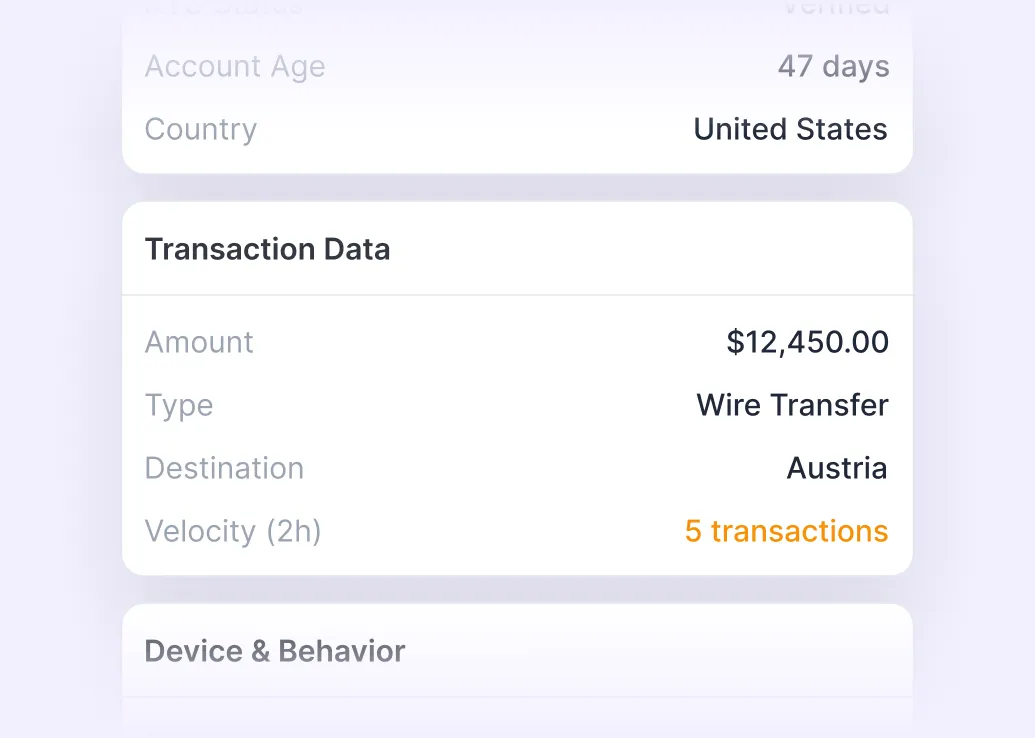

Збір контекстних даних

Отримуйте дані, необхідні для оцінки профілю клієнта та деталей транзакцій.

Крок 2

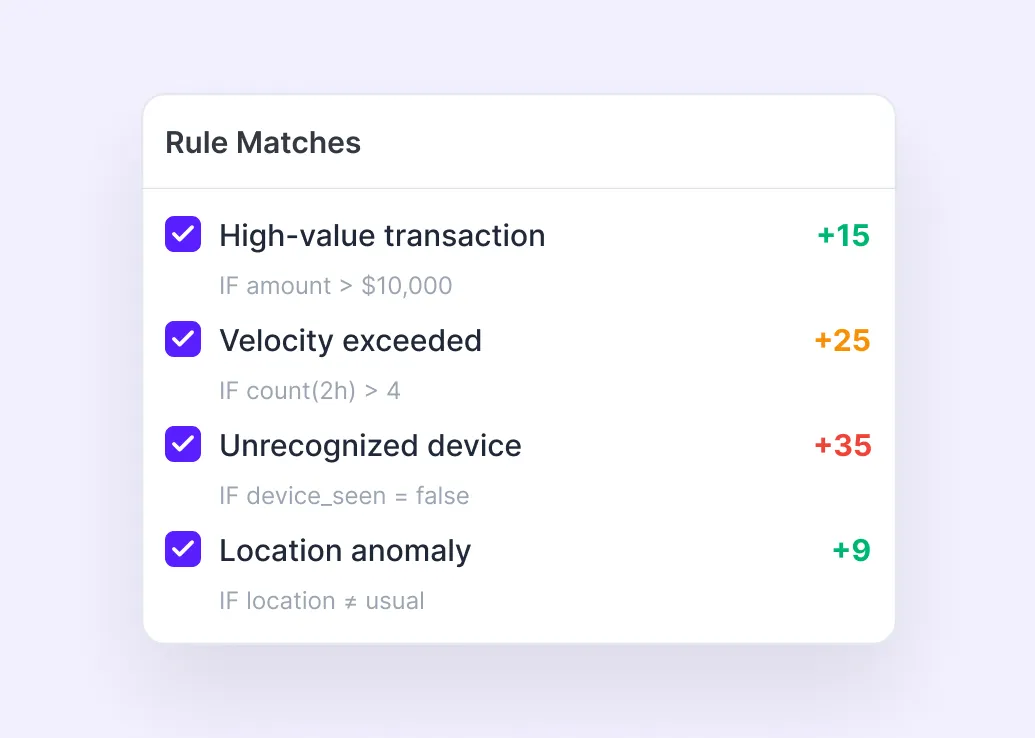

Застосування правил ризику

Нараховуйте бали на основі факторів, що відповідають клієнту або транзакції.

Крок 3

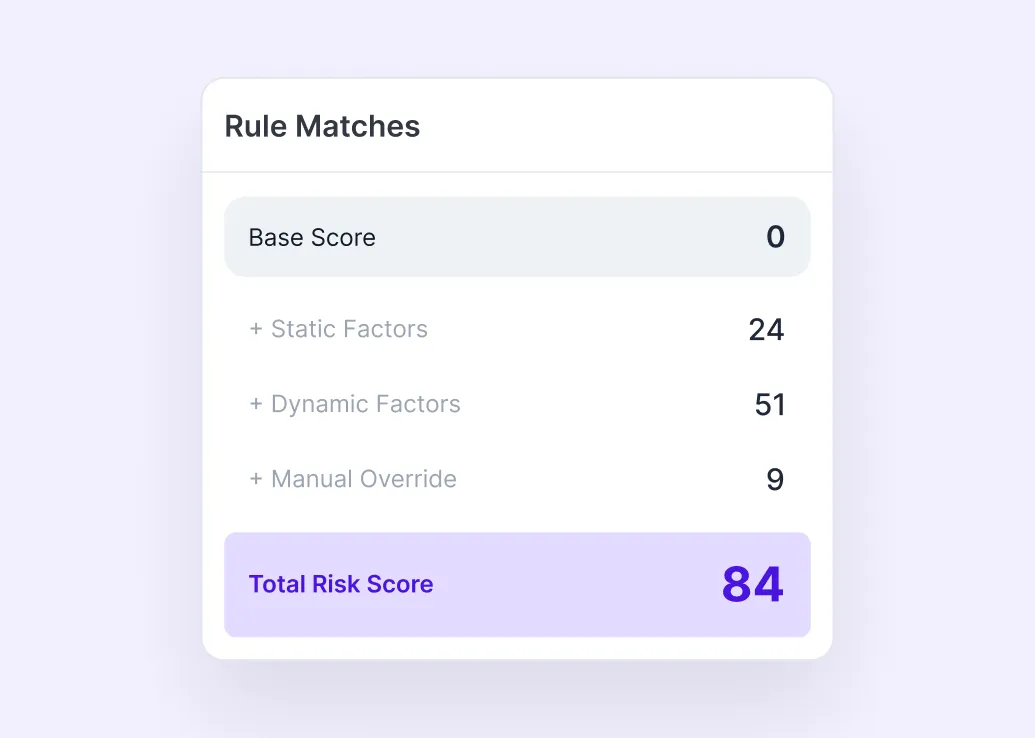

Розрахунок загального ризику

Об’єднуйте статичні, динамічні та ручні фактори в єдиний скоринговий показник.

Крок 4

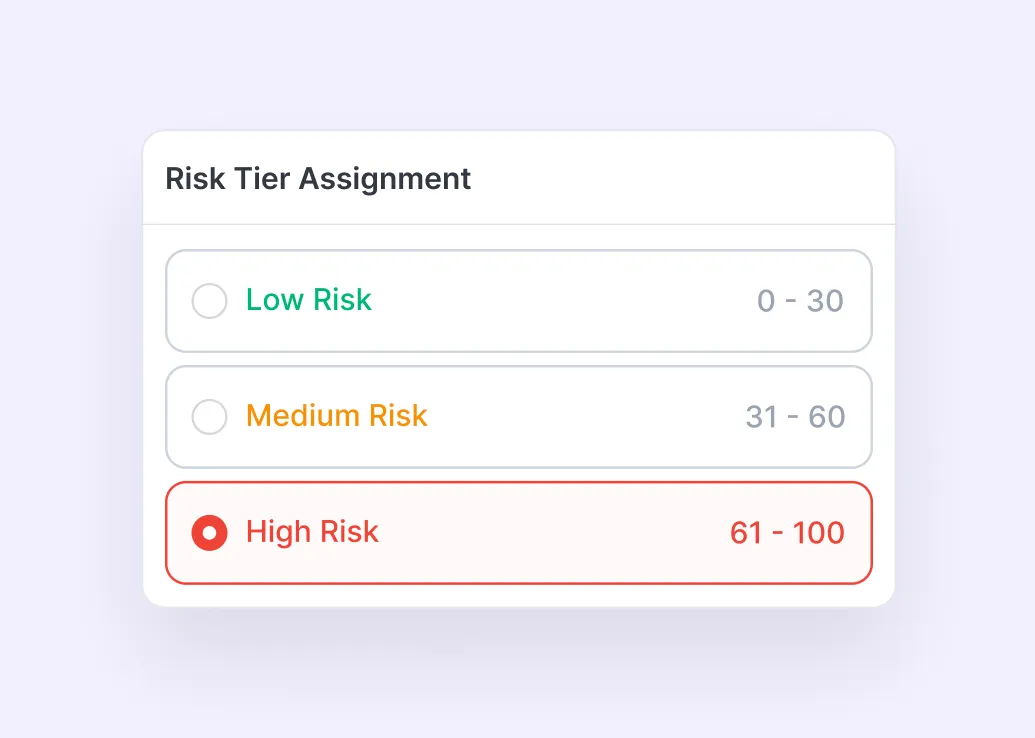

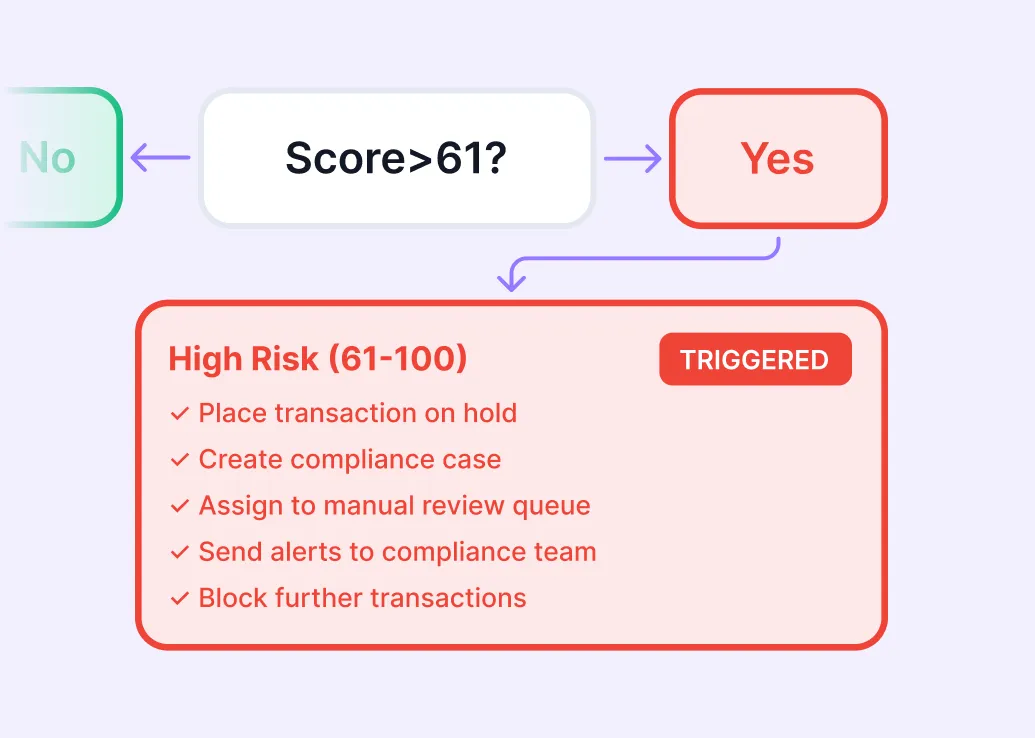

Присвоєння рівня ризику

Віднесіть клієнта до відповідного рівня на основі встановлених порогів.

Крок 5

Запуск дій

Спрямовуйте кейс на погодження, перевірку, EDD або моніторинг

Модель оцінки ризику

Фактори, що формують ризиковий профіль клієнта

Швидкість операцій

Виявляє клієнтів, у яких транзакційна активність різко зростає за короткий період, наприклад, кілька депозитів або вихідних переказів протягом години.

Дроблення транзакцій

Виявляє патерни, коли великі суми навмисно розбиваються на менші транзакції за короткий період, щоб обійти порогові значення, вимоги звітності або додаткову перевірку.

Аналіз поведінки клієнта

Охоплює активність, що не відповідає звичному профілю клієнта, наприклад, відновлення активності неактивного рахунку, різкі зміни обсягів або інші аномалії.

KYC/AML

Зосереджується на ризиках, пов’язаних із санкціями, PEP, кримінальними списками, негативними згадками в медіа, високоризиковими галузями та іншими AML-ризиками клієнта або бенефіціара.

Технічні сигнали

Фіксує підозрілі технічні ознаки - використання проксі або Tor, «неможливі» переміщення, IP-адреси, пов’язані з атаками, а також нетипові патерни входу чи доступу.

Перекази

Відстежує рух коштів між відправниками та бенефіціарами, зокрема повторювані перекази, часте фінансування від третіх осіб і великі обсяги вихідних операцій.

Профіль клієнта

Виявляє транзакції, що не відповідають звичному фінансовому профілю клієнта, його поведінці щодо балансу, підтримуваним валютам або визначеним факторам ризику

Шахрайство

Виявляє поведінку, пов’язану з шахрайством - зміну пристроїв, використання ботів або емуляторів, зловживання неактивними акаунтами та підозріле перемикання пристроїв перед переказами.

Географічний ризик

Виявляє транзакції, пов’язані з неочікуваними, високоризиковими або санкційними юрисдикціями, які можуть потребувати додаткової перевірки чи посиленого комплаєнс-контролю.

Пристрої

Виявляє ризикову поведінку пристроїв -зокрема використання одного пристрою кількома клієнтами або використання одним клієнтом кількох пристроїв за короткий період.

Регуляторні тригери

Охоплює обов’язкові комплаєнс-тригери, зокрема відсутність даних за Travel Rule, високий сукупний ризик, прострочений AML-рескринінг і порогові значення для обов’язкової звітності.

Ризик за видом діяльності

Оцінює сферу діяльності клієнта, щоб визначити, чи належить вона до низького, високого або забороненого рівня ризику з часом.

Результат

Використовуйте ризикові оцінки для формуванняпроцесу обслуговування клієнта

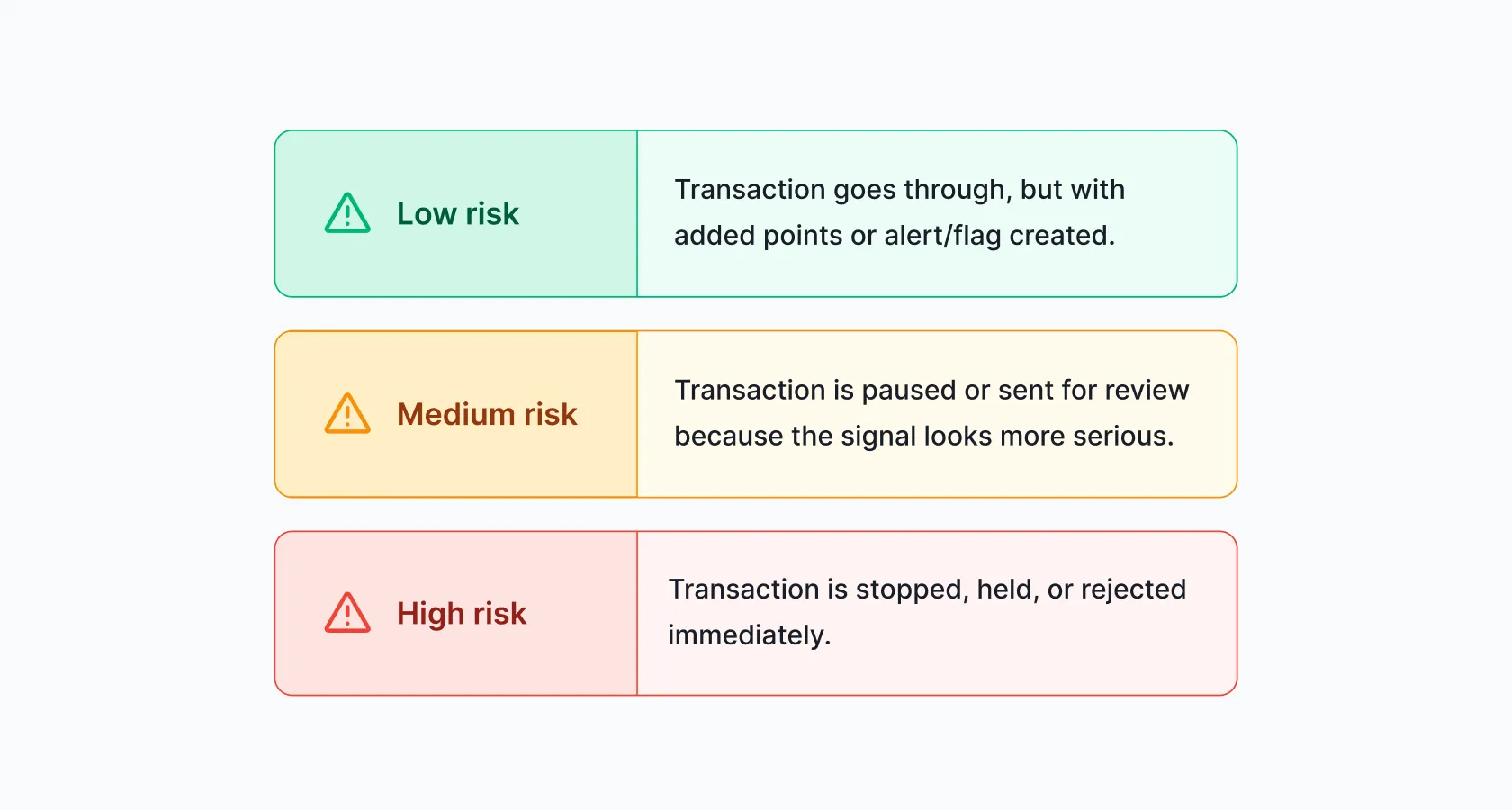

Зосереджуйте перевірки там, де це справді потрібно, і не затримуйте кейси з низьким ризиком.

Сценарії використання

Де оцінка ризиків працює найкраще

Використовуйте автоматизований скоринг ризиків, щоб маршрутизувати клієнтів, запускати перевірки та забезпечувати більш пропорційний комплаєнс у різних галузях.

Онбординг клієнтів

Оцінюйте ризик користувачів під час онбордингу, щоб визначити, чи можуть вони пройти стандартну перевірку, потребують поглибленої перевірки (EDD) або ручного розслідування.

Онбординг бізнесу

Оцінюйте юридичних осіб за країною, галуззю, структурою, власністю та PEP-індикаторами до ухвалення рішення. Це особливо добре узгоджується з вашим KYB-позиціонуванням.

Комплаєнс для крипто та VASP

Застосовуйте посилений контроль до клієнтів, юрисдикцій і поведінки з підвищеним ризиком. Це відповідає типовим підходам до оцінки ризиків у криптосфері.

Постійний AML-моніторинг

Переоцінюйте ризик клієнтів при появі нових транзакційних або підозрілих змін та забезпечуйте безперервну оцінку ризиків.

Запуск EDD

Автоматично виявляйте високоризикові профілі та передавайте їх на поглиблену перевірку (EDD) або ручний розгляд.

Цікаво, як це працює у вашій сфері?

Переваги

Чому бізнес обирає Identomat для оцінки ризиків

Identomat допомагає бізнесу точніше оцінювати ризики клієнтів, застосовувати належний рівень перевірки та забезпечувати послідовність рішень щодо ризиків на всіх етапах взаємодії з клієнтом.

Приймайте кращі рішення щодо ризиків з Identomat

Identomat допомагає бізнесу оцінювати клієнтів на основі кількох ризикових сигналів, а не покладатися на одновимірні перевірки чи розрізнені ручні процеси.

Підтримуйте ризик-орієнтований підхід до комплаєнсу

З Identomat бізнес може застосовувати пропорційний рівень перевірки відповідно до фактичного ризику клієнта та впевненіше спрямовувати кейси на стандартну перевірку, EDD або ручне розслідування.

Зменшуйте обсяг ручної роботи для команд комплаєнсу

Identomat автоматизує скоринг і постійну оцінку ризиків, допомагаючи командам витрачати менше часу на рутинні перевірки та більше на кейси, що потребують уваги.

Підтримуйте актуальність ризикових профілів клієнтів

Identomat спрощує оновлення рівня ризику в міру появи нових даних, поведінкових сигналів або підозрілих індикаторів.

Налаштовуйте під власну комплаєнс-модель

Гнучкі ризик-правила Identomat дозволяють відображати власні політики, порогові значення та рівень прийнятного ризику, а не підлаштовуватися під фіксовану модель.

Створюйте більш прозорий процес перевірки

Identomat допомагає командам комплаєнсу розуміти, що саме вплинуло на ризикову оцінку клієнта, спрощуючи перевірку, обґрунтування та аудит рішень.

Безпека та комплаєнс

Створено для безпечних і прозорих комплаєнс-процесів

Впроваджуйте оцінку ризиків як частину ширшої комплаєнс-інфраструктури з підтримкою визнаних стандартів безпеки та гнучких налаштувань контролю.

FAQ

Поширені запитання

Все, що потрібно знати про товар і виставлення рахунків.

Яка інформація зазвичай використовується для оцінки рівня ризику клієнта?

Рівень ризику клієнта зазвичай визначається на основі поєднання контекстних і поведінкових даних, а не однієї перевірки. На платформі Identomat це може включати такі фактори, як KYC/AML-сигнали, географічний ризик, поведінка пристроїв, швидкість транзакцій, патерни дроблення операцій, індикатори шахрайства, відповідність профілю та ризик за видом діяльності. У ширшому регуляторному контексті також враховуються тип клієнта, продукти й послуги, якими він користується, географія та очікувана активність за рахунком під час формування ризикового профілю.

Чи може один сигнал ризику автоматично визначити фінальний рівень ризику?

Ні, принаймні не в якісній ризик-орієнтованій моделі. В Identomat оцінка ризику формується на основі поєднання статичних, динамічних і ручних факторів. Аналогічно, регуляторні підходи передбачають аналіз усієї релевантної інформації, а не покладання на один окремий індикатор як автоматичне підтвердження низького чи високого ризику.

Чи всі фактори ризику мають однакову вагу?

Практична модель оцінки ризиків не повинна однаково трактувати всі сигнали. Залежно від ризик-профілю компанії окремі фактори можуть мати більшу вагу, ніж інші. Identomat також використовує гнучку логіку, налаштовувані пороги та політики замість фіксованої універсальної моделі.

Чи всі клієнти з підвищеним ризиком потребують однакового підходу?

Ні. Ризик-орієнтований підхід має бути пропорційним, а не універсальним. Вищий рівень ризику може вимагати посилених заходів, тоді як в інших випадках достатньо стандартної або спрощеної перевірки - залежно від конкретного контексту. Саме тому Identomat допомагає спрямовувати клієнтів у різні сценарії: стандартну перевірку, поглиблену перевірку (EDD), ручний розгляд або постійний моніторинг відповідно до рівня ризику та встановлених порогів.

Як часто слід переглядати або оновлювати рівень ризику клієнта?

Рівень ризику клієнта слід оновлювати щоразу, коли змінюється його ризик-профіль. Наприклад, з’являються нові продукти, географії, сегменти клієнтів, транзакційна поведінка чи інші релевантні сигнали. Універсального фіксованого графіка для всіх немає: оцінка ризиків має переглядатися відповідно до змін у діяльності та нових даних. Саме тому Identomat підтримує постійно актуальну оцінку ризиків у міру появи нової інформації та підозрілих індикаторів.

Чому прозорість і обґрунтованість важливі в процесі оцінки ризиків?

Тому що команди комплаєнсу мають розуміти й обґрунтовувати, чому клієнт отримав саме такий рівень ризику. Пояснення рішень важливо для внутрішнього контролю, аудиту, перевірок і захисту прийнятих рішень. Саме тому Identomat робить акцент на прозорому процесі оцінки ризиків, де фактори, що вплинули на результат, можна чітко переглянути, перевірити та пояснити.

Посильте свій процес верифікації

Використовуйте NFC для криптографічної перевірки автентичності документа та зміцнюйте онбординг у високоризикових сценаріях за лічені секунди.